سواستفاده از آسیب پذیری در Cisco IOS XE برای استقرار بدافزار

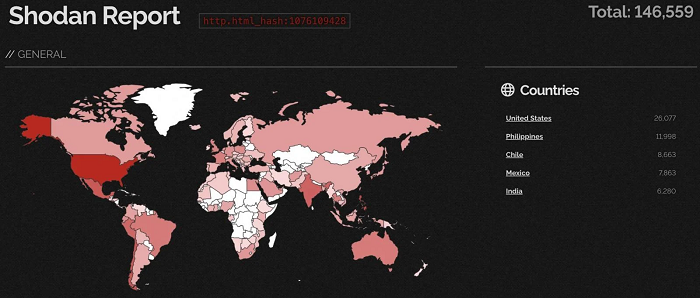

آسیب پذیری جدید CVE-2023-20273 با درجه اهمیت بالا، به صورت فعال مورد بهره برداری مهاجمان قرار گرفته و از طریق آسیب پذیری CVE-2023-20198 اقدام به نصب بدافزار روی سیستم آسیب پذیری می کنند. به گفته شرکت Cisco تا 22 اکتبر (امروز) وصله های امنیتی برای رفع این دو آسیب پذیری را منتشر خواهد کرد. بیش از 40 هزار دستگاه در حال حاضر با این آسیب پذیری ها وجود داشته و هکرها در حال سو استفاده از آنها می باشند.

بهتر است تا انتشار وصله ها، در مورد اقدامات و اکانتهای کاربری ایجاد شده مشکوک هوشیار بود و بلافاصله بعد از انتشار وصله ها نسبت به نصب آنها اقدام نمایید.

آسیب پذیری های حیاتی RCE در SolarWinds

سه آسیب پذیری حیاتی اجرای کد از راه دور (RCE) در محصول SolarWinds Access Rights Manager به تازگی شناسایی شده است و مهاجم می تواند با بهره برداری از آن به دسترسی و مجوزهای SYSTEM برسد. به گفته شرکت سازنده هر سه این آسیب پذیری ها در نسخه 2023.2.1 که اخیرا منتشر شده، رفع شده اند.

- CVE-2023-35182 (9.8 severity): Remote unauthenticated attackers can execute arbitrary code in the context of SYSTEM due to the deserialization of untrusted data in the ‘createGlobalServerChannelInternal’ method

- CVE-2023-35185 (9.8 severity): Remote unauthenticated attackers can execute arbitrary code in the context of SYSTEM due to a lack of validation of user-supplied paths in the ‘OpenFile’ method

- CVE-2023-35187 (9.8 severity): Remote unauthenticated attackers can execute arbitrary code in the context of SYSTEM without authentication due to lack of validation of user-supplied paths in the ‘OpenClientUpdateFile’ method

مهاجمان همچنان در حال بهره برداری از آسیب پذیری موجود در Citrix NetScaler

علی رغم انتشار وصله توسط شرکت سازنده برای آسیب پذیری CVE-2023-4966 در دستگاههای Citrix NetScaler ADC/Gateway، کارشناسان حوزه امنیت نسبت به ادامه سواستفاده از آن توسط مهاجمان هشدار داده اند. مهاجم با استفاده از این آسیب پذیری می تواند دسترسی مخفیانه به تجهیزات تنظیم شده به عنوان گیت وی دسترسی پیدا کند و شرکت سازنده به کاربران خود برای نصب آخرین آپدیت ها در اسرع وقت اطلاع رسانی نموده است. با این حال همچنان تجهیزات بدون وصله زیادی وجود داشته و مهاجمان در حال سواستفاده از آنها می باشند.

گروههای سایبری APT در حال بهره برداری از آسیب پذیری WinRAR

مهاجمان سایبری حرفه ای APT از آسیب پذیری RCE موجود در WinRAR با شماره شناسایی CVE-2023-38831 برای نفوذ و نصب backdoor در سیستم های آسیب پذیر استفاده می کنند. این آسیب پذیری توسط شرکت سازنده رفع شده اما همچنان بهره برداری از آن در سیستم های آپدیت نشده بین مهاجمان رواج دارد. در صورتیکه از این نرم افزار استفاده می کنید مطمئن شوید که آخرین نسخه آن را نصب نموده باشید.

منبع:

https://www.bleepingcomputer.com

https://www.darkreading.com/