مایکروسافت یک ابزار سفارشی ریکاوری WinPE برای یافتن و حذف آپدیت معیوب CrowdStrike که روز جمعه حدود 8.5 میلیون سیستم ویندوزی را درگیر کرد، منتشر کرد.

در حال حاضر برای حل این مشکل مدیران شبکه و سیستم ها باید در دستگاههای ویندوزی در حالت safe mode یا محیط ریکاوری، به طور دستی درایور دارای باگ را حذف می کردند که با توجه به تعداد زیاد سیستم ها در هر سازمان انجام چنین کاری زمان بر و دشوار و حتی غیرممکن خواهد بود.

در همین راستا مایکروسافت یک ابزار ریکاوری سفارشی منتشر نموده که حذف این به روز رسانی دارای باگ CrowdStrike را از سیستم های ویندوزی به صورت خودکار انجام میدهد.

برای دانلود این ابزار از این لینک و اطلاعات بیشتر را در بولتن منتشر شده توسط مایکروسافت ملاحظه نمایید.

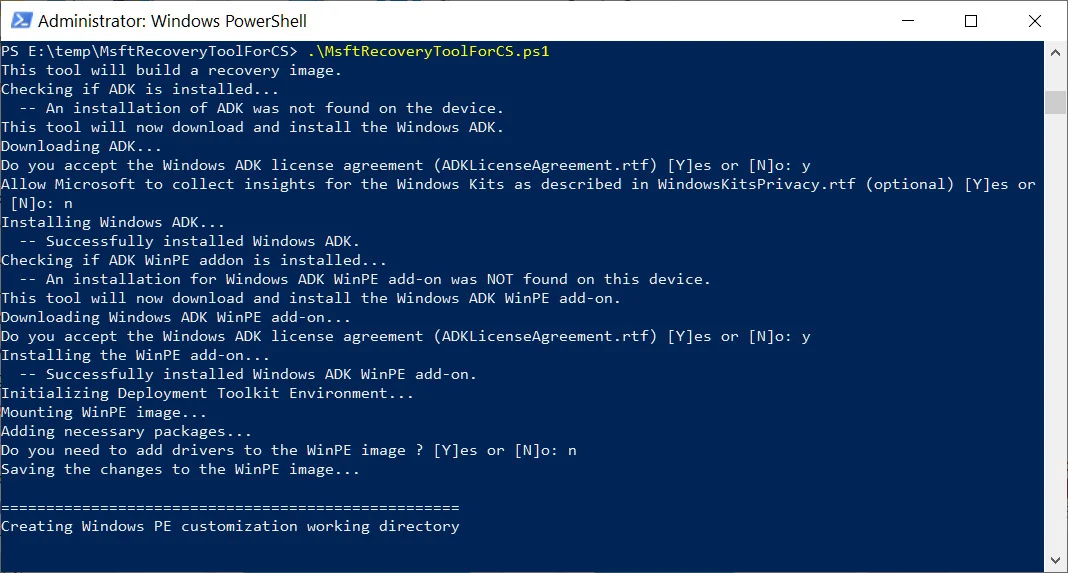

این ابزار از طریق یک اسکریپت PowerShell دانلود شده از مایکروسافت ایجاد شده و باید با امتیازات Admin اجرا شود. هنگام اجرا نیز درایور USB را فرمت کرده و سپس یک image WinPE سفارشی ایجاد نموده که در درایور کپی شده و قابل بوت است. کاربران می توانند سیستم های آسیب دیده را با این USB بوت کرده و به صورت خودکار یک فایل batch بنام CSRemediationScript.bat اجرا می شود.

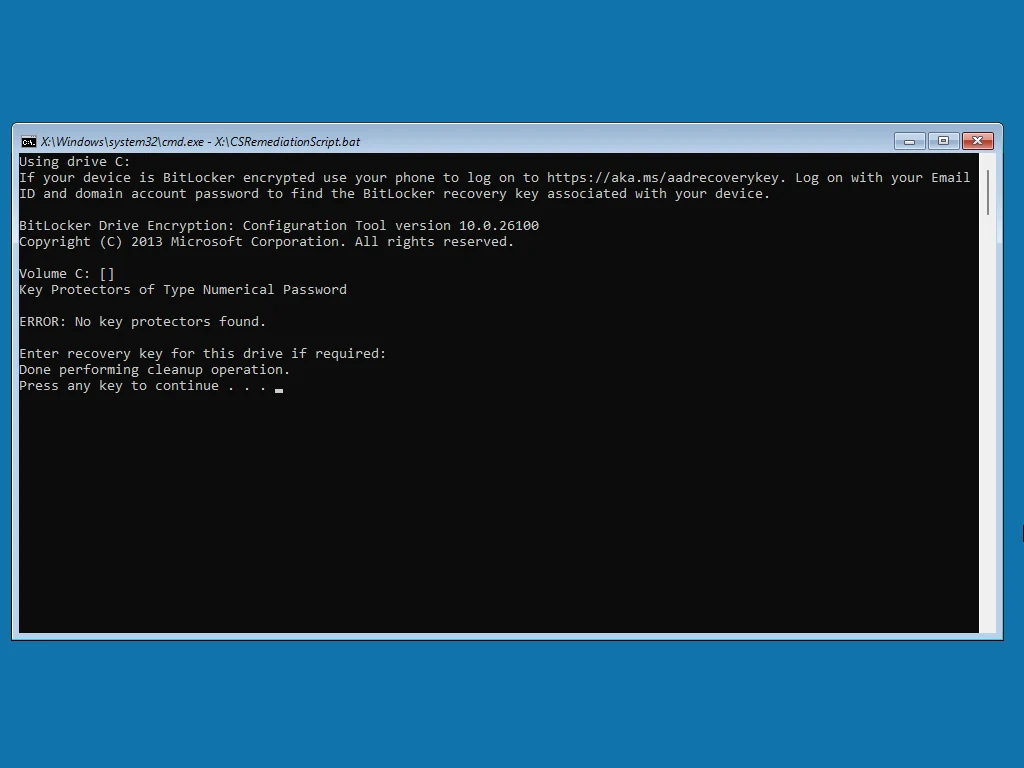

کاربران می توانند سیستم های آسیب دیده را با این USB بوت کرده و به صورت خودکار یک فایل batch بنام CSRemediationScript.bat اجرا می شود.

این فایل batch از کاربران می خواهد که کلیدهای بازیابی Bitlocker لازم را وارد کند، که با استفاده از این مراحل قابل بازیابی است.

سپس اسکریپت درایور هسته باگ CrowdStrike را در پوشه C:\Windows\system32\drivers\CrowdStrike جستجو می کند و اگر یافت شد، به طور خودکار آن را حذف می کند.

پس از تکمیل اسکریپت با فشردن یک کلید، دستگاه راه اندازی مجدد می شود. اکنون که درایور CrowdStrike حذف شده است، دستگاه باید دوباره به ویندوز بوت شده و در دسترس باشد.

از آنجایی که بزرگترین مانع مدیران سیستم، بازیابی کلیدهای Bitlocker ضروری است بنابراین، قبل از اقدام به ریکاوری باید چنین مواردی بررسی شود.

مراقب حملات فیشینگ تحت عنوان رفع آسیب پذیری CrowdStrike باشید.

از روز شنبه و بلافاصله بعد از این رخداد حملات فیشینگی تحت عناوینی مثل رفع مشکل یا آپدیت CrowdStrike فعال شدند.

یکی از کمپین ها کاربران را برای دریافت آپدیت جدید به سایت portalintranetgrupobbva[.]com هدایت کرده که در صورت دانلود فایلها، سیستم آنها را آلوده می کند.

در کمپین دیگری مهاجم تحت عنوان آپدیت جدید یک data wiper را از طریق ایمیلی با دامنه crowdstrike.com.vc پخش می کند.

در صورتی که درگیر این مشکل هستید حتما از طریق کانالهای رسمی و وبسایت های مادر آپدیت ها و دستورالعمل ها را دریافت نمایید.

منبع: