هکرها کمپین وسیعی برای بهره برداری از آسیب پذیری CVE-2023-3519 در گیت وی Citrix NetScaler تشکیل داده و اطلاعات کاربران را به سرقت می برند.

آسیب پذیری مذکور یک باگ اجرای کد احراز هویت نشده از راه دور حیاتی بوده که در ماه جولای شناسایی شد و Citrix NetScaler ADC و NetScaler Gateway را تحت تاثیر قرار میدهد. در ماه آگوست نیز از این آسیب پذیری به عنوان یک اهرم backdoor در حدود 2000 سرور Citrix استفاده شد.

به گزارش X-Force علی رغم هشدارهای متعدد مبنی بر آپدیت دستگاههای Citrix همچنان خطر حملات وجود دارد و مهاجمان می توانند از این آسیب پذیری به منظور تزریق کد جاوا اسکریپت استفاده کنند.

در ابتدا این کمپین سرقت اطلاعات NetScaler زمانی کشف شد که یک کاربر تایید شده از کندی دستگاه خود شاکی بود. براساس این بررسی ها مشخص شد که هکرها اقدام به سرقت اطلاعات با استفاده از تزریق یک اسکریپت مخرب سرقت اطلاعات به صفحه لاگین دستگاه Citrix NetScaler نموده اند.

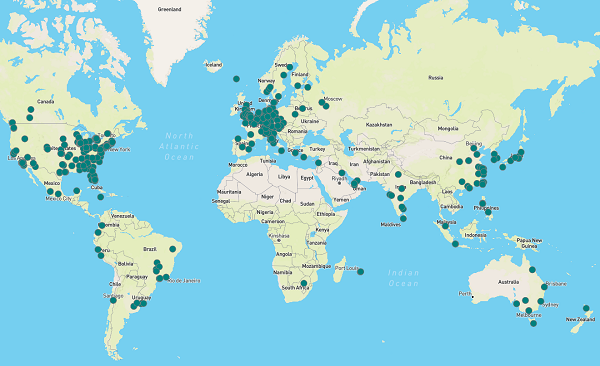

این حمله گسترده بوده و دامنه های زیادی توسط مهاجمان برای این حمله ثبت شده است. طی گزارش منتشر شده حدود 600 آدرس IP منحصر به فرد برای دستگاههای مذکور یافت شده که صفحات لاگین آن به منظور تسهیل در عملیات سرقت اطلاعات، تغییر داده شده است.

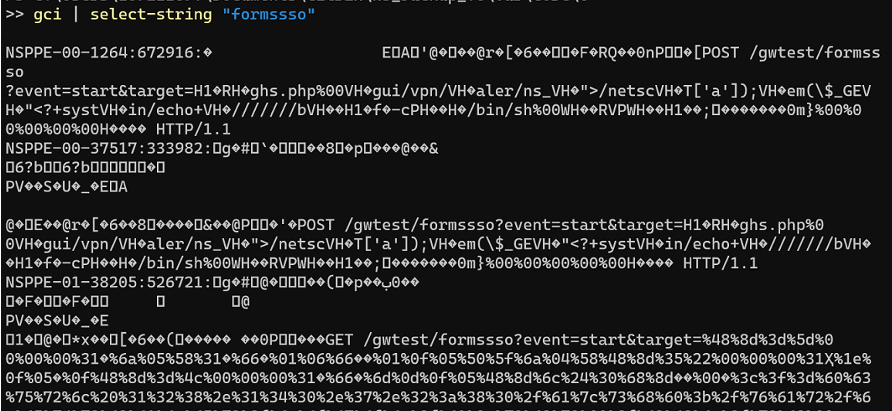

این رخداد را می توان در لاگهای کرش اپلیکیشن مرتبط به موتور پردازش بسته NetScaler که در محل “\var\core\<number>\NSPPE ” قرار دارد، یافت. فایل های کرش به صورت .gz آرشیو می شوند و لازم است قبل از آنالیز استخراج شوند.

مدیران شبکه می توانند این دستورالعمل را در این زمینه دنبال نمایند.

منبع:

https://www.bleepingcomputer.com