چشمانداز امنیت سایبری در نیمه دوم سال ۲۰۲۵ وارد مرحلهای بحرانی و جدید شد؛ جایی که بدافزارهای مبتنی بر هوش مصنوعی از یک تهدید نظری به واقعیتی ملموس تبدیل شدند و همزمان، تجارت «Ransomware-as-a-Service» با سرعتی بیسابقه گسترش یافت.

بر اساس تازهترین گزارش تهدیدات ESET Research، این دو روند همزمان در حال بازتعریف شیوهای هستند که سازمانها باید به دفاع سایبری نگاه کنند. در این گزارشESET از کشف «PromptLock» خبر داد؛ نخستین باجافزار شناختهشده مبتنی بر هوش مصنوعی که نقطه عطفی در تکامل تهدیدات سایبری محسوب میشود.

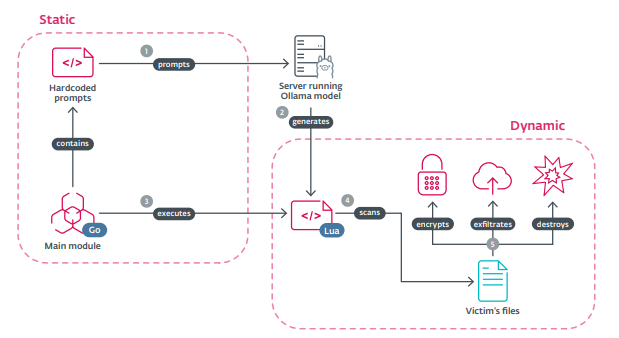

برخلاف بدافزارهای سنتی با کدهای ثابت، PromptLock از مدلهای OpenAI از طریق API پلتفرم Ollama استفاده میکند تا در زمان اجرا، اسکریپتهای مخرب Lua را بهصورت پویا تولید کند.

این رویکرد، معادلات شناسایی را بهطور اساسی تغییر میدهد؛ چرا که هر نمونه از بدافزار منحصربهفرد است و همین موضوع، کارایی راهکارهای دفاعی مبتنی بر Signature را بهشدت کاهش میدهد.

PromptLock با یک معماری دوبخشی عمل میکند: یک ماژول ثابت نوشتهشده با زبان Go که با سرور هوش مصنوعی و دستورهای از پیشتعریفشده در ارتباط است و مجموعهای از اسکریپتهای Lua چندسکویی که بهصورت پویا تولید میشوند و تواناییهایی مانند شناسایی فایلها، استخراج داده، رمزگذاری و حذف اطلاعات را دارند.

آنچه PromptLock را بهویژه خطرناک میکند، وجود یک چرخه تأیید داخلی است. زمانی که مدل هوش مصنوعی کدی غیرقابلاجرا تولید میکند که از محدودیتهای شناختهشده مدلهای زبانی بزرگ است، بدافزار، گزارش اجرای کد را دوباره به مدل ارسال میکند تا اصلاح شود؛ فرایندی که عملاً یک تهدید خودبهبوددهنده ایجاد میکند.

پژوهشگر ارشد بدافزار در ESET، در اینباره میگوید: ظهور ابزارهایی مانند PromptLock نشاندهنده تغییری جدی در چشمانداز تهدیدات سایبری است. با کمک هوش مصنوعی، اجرای حملات پیچیده بهمراتب آسانتر شده و دیگر نیازی به تیمهای بزرگ از توسعهدهندگان ماهر نیست.

هرچند پژوهشگران امنیتی در ابتدا PromptLock را صرفاً یک نمونه آزمایشی (Proof of Concept) ارزیابی میکردند، اما ESET سه تهدید دیگر مبتنی بر هوش مصنوعی را نیز در دنیای واقعی شناسایی کرده است: PromptFlux،PromptSteal (LameHug) و QuietVault .

دو مورد اخیر پیشتر در عملیاتهای جاسوسی مورد استفاده قرار گرفتهاند و نشان میدهد بدافزارهای مبتنی بر هوش مصنوعی دیگر از مرحله آزمایش عبور کردهاند.

انفجار باجافزارها

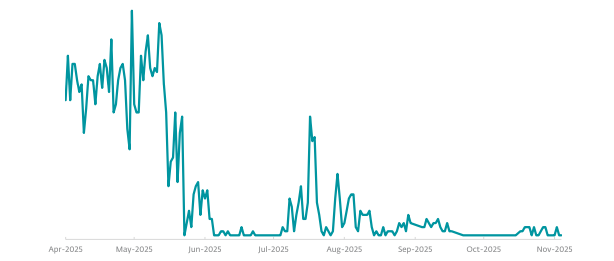

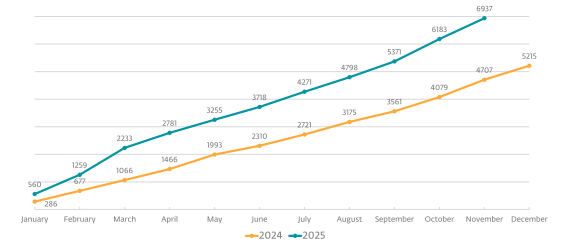

گسترش اقتصاد باجافزار همزمان با رشد تهدیدات هوش مصنوعی شدت گرفته است. تحلیل ESET از افزایش ۴۰ درصدی قربانیان باجافزار نسبت به سال گذشته حکایت دارد؛ بهطوریکه آمار تجمعی سال ۲۰۲۵ تاکنون بیش از ۱۷۰۰ مورد از کل سال ۲۰۲۴ فراتر رفته است.

دادههای عمومی منتشرشده در سایتهای افشای اطلاعات گروههای باجافزاری نشان میدهد که در سال ۲۰۲۵، دستکم ۶۹۳۷ قربانی شناسایی شدهاند. بیشترین حملات نیز متوجه بخشهای تولید، ساختوساز، خردهفروشی، سلامت و فناوری بوده است.

در حال حاضر، گروههای «Qilin» و «Akira» بر مارکت Ransomware-as-a-Service تسلط دارند و هرکدام حدود ۱۰ درصد از حملات بررسیشده را به خود اختصاص دادهاند.

در عین حال، گروه تازهظهوری با نام «Warlock» با تکنیکهای پیشرفته دور زدن سامانههای امنیتی مطرح شده است؛ از جمله سوءاستفاده از آسیبپذیریهای ToolShell و بهرهگیری از ابزارهای قانونی مانند Velociraptor و VS Code.

حمله باجافزاری به شرکت «جگوار لندرور» نمونهای شاخص از شدتگرفتن این تهدیدات است. این حمله هماهنگ که با مشارکت اعضایی از گروههای Scattered Spider، Lapsus و ShinyHunters انجام شد، منجر به توقف فعالیتهای جهانی این شرکت و وارد آمدن خسارتی نزدیک به ۲.۵ میلیارد دلار شد؛ حملهای که اکنون بهعنوان پرهزینهترین حمله سایبری تاریخ بریتانیا شناخته میشود.

افزایش ابزارهای نابودکننده EDR

در کنار این تحولات، روند نگرانکننده دیگری نیز در حال شکلگیری است: رشد انفجاری ابزارهای موسوم به «EDR Killer» که برای از کار انداختن سامانههای تشخیص و پاسخدهی نقطه پایانی طراحی شدهاند.

در نیمه دوم سال ۲۰۲۵، بیش از دوازده نمونه جدید از این ابزارها شناسایی شده که در اغلب آنها از تکنیک «استفاده از درایورهای آسیبپذیر توسط مهاجم» (BYOVD) بهره گرفته شده است. این موضوع نشان میدهد که اپراتورهای باجافزار، راهکارهای EDR را مانع اصلی موفقیت خود میدانند و تمرکز ویژهای بر حذف آنها دارند.

با توجه به اینکه مهاجمان با تکیه بر هوش مصنوعی، فرایندهای شناسایی، بهرهبرداری و استخراج داده را با سرعت و مقیاسی بیسابقه خودکار میکنند، سازمانها ناگزیرند از مدلهای سنتی شناسایی مبتنی بر امضا عبور کنند.

ترکیب بدافزارهای تولیدشده توسط هوش مصنوعی با اقتصاد روبهرشد باجافزار، به نقطه عطفی خطرناک رسیده است؛ نقطهای که نیازمند سرمایهگذاری فوری و راهبردی در تحلیل رفتاری، اطلاعات تهدید و معماری «Zero-trust» است.

منبع: