هکرها از تکنیک جدیدی به نام FileFix در حملات باج افزاری Interlock برای نصب تروجان دسترسی از راه دور روی سیستم هدف استفاده می کنند.

اپراتورهای باج افزار Interlock طی ماههای اخیر افزایش داشته اند و در ابتدا با استفاده از KongTuke web injector اقدام به بارگذاری payloadها از طریق وبسایت های در معرض خطر، می کردند.

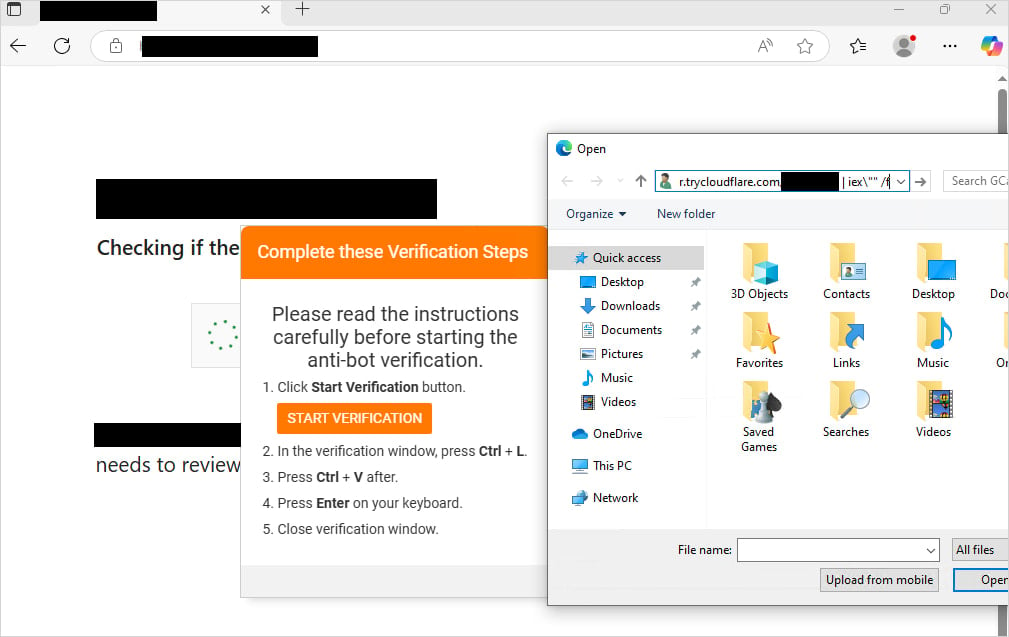

این تغییر در رویکرد از ماه می توسط محققان The DFIR Report و Proofpoint مشاهده شد. در آن زمان، از بازدیدکنندگان سایتهای آسیبدیده خواسته میشد که یک تأیید جعلی CAPTCHA + را انجام دهند و سپس محتوایی را که به طور خودکار در کلیپبورد ذخیره شده بود، در یک کادر محاورهای Run پیست کنند، روشی که با حملات ClickFix سازگار است.

این ترفند کاربران را به اجرای یک اسکریپت PowerShell سوق میدهد که یک نوع مبتنی بر Node.js از Interlock RAT را دریافت و راهاندازی میکند.

در ماه ژوئن، محققان یک نوع مبتنی بر PHP از Interlock RAT را که در دنیای واقعی استفاده میشد، پیدا کردند که با استفاده از همان تزریقکننده KongTuke توزیع میشد.

در اوایل این ماه، تغییر قابل توجهی در نحوه تحویل رخ داد و Interlock اکنون به نوع FileFix از روش ClickFix به عنوان روش تحویل ترجیحی تغییر وضعیت داده است.

FileFix یک تکنیک حمله مهندسی اجتماعی است و تکامل یافته حمله ClickFix است که در طول سال گذشته به یکی از پرکاربردترین روشهای توزیع payload تبدیل شده است.

در نوع FileFix، مهاجم از عناصر رابط کاربری قابل اعتماد ویندوز، مانند File Explorer و برنامههای HTML (.HTA)، برای فریب کاربران به اجرای کدهای مخرب PowerShell یا JavaScript بدون نمایش هیچ هشدار امنیتی استفاده میکند.

از کاربران خواسته میشود با وارد کردن یک رشته کپی شده در نوار آدرس فایل اکسپلورر، «یک فایل را باز کنند». این رشته یک دستور PowerShell است که با استفاده از سینتکس کامنت، طوری تغییر شکل داده شده که شبیه مسیر فایل به نظر برسد.

در حملات اخیر Interlock، از اهداف خواسته میشود تا یک دستور تغییر شکل یافته با یک مسیر فایل جعلی را در فایل اکسپلورر وارد کنند که منجر به دانلود PHP RAT از ‘trycloudflare.com’ و اجرای آن در سیستم میشود.

پس از آلودهسازی، این RAT مجموعهای از دستورات PowerShell را برای جمعآوری اطلاعات سیستم و شبکه اجرا میکند و این دادهها را به صورت JSON ساختاریافته برای مهاجم ارسال میکند.

گزارش DFIR همچنین به شواهدی از فعالیت های تعاملی، از جمله شمارش Active Directory، بررسی پشتیبانگیریها، پیمایش دایرکتوریهای محلی و بررسی کنترلکنندههای دامنه اشاره میکند.

سرورC2 میتواند دستورات shell را برای اجرای RAT ارسال کند، بارهای جدید را معرفی کند، از طریق یک کلید اجرای رجیستری، پایداری را اضافه کند یا از طریق ریموت دسکتاپ (RDP) به صورت جانبی حرکت کند.

باجافزار Interlock در سپتامبر 2024 راهاندازی شد و قربانیان قابل توجهی را به خود اختصاص داد.

این عملیات باجافزاری از ClickFix برای آلودهسازی اهداف استفاده می کرد، اما چرخش آن به FileFix نشان میدهد که مهاجم به سرعت با روشهای حمله مخفیانه سازگار میشود.

این اولین تأیید عمومی استفاده از FileFix در حملات سایبری واقعی است. احتمالاً با بررسی راههای استفاده از آن در زنجیره حملات مهاجمان، رواج بیشتری نیز پیدا خواهد کرد.

منبع: