۴ تهدید حیاتی که مهاجمان در آنها برتری دارند

تحلیلگران Gartner فراخوانی برای تقویت دفاع در برابر چندین تهدید حیاتی نوظهور، مانند جعل عمیق و تزریقهای سریع، صادر کردند.اجلاس مدیریت امنیت و ریسک Gartner خبر میدهد که دفاع سازمانی در برابر چهار تهدید حیاتی، فراتر از حد انتظار است و نیاز مبرم به بهبود دارد.اخیرا گارتنر، Deepfakeها، خطرات زنجیره تأمین نرمافزار، تزریقهای Propmt و […]

آپدیت ماه می 2026 مایکروسافت و رفع 120 آسیب پذیری

آپدیت ماه می 2026 مایکروسافت با رفع 120 آسیب پذیری منتشر شده است که از بین آنها 17 آسیب پذیری حیاتی (14 آسیب پذیری اجرای کد از راه دور، 2 آسیب پذیری ارتقا سطح امتیازات و یک آسیب پذیری افشای اطلاعات) مورد توجه است.تعداد آسیب پذیری ها در هر دسته به شکل زیر است: 61 […]

انتشار آپدیت امنیتی ماه آپریل 2026 و رفع 167 آسیب پذیری

آپدیت امنیتی ماه آپریل مایکروسافت در مجموع 167 آسیبپذیری را برطرف میکند.به گزارش مرکز مدیریت راهبردی افتا، از بین این آسیبپذیریها 2 مورد آنها Zero-day و 8 مورد Critical هستند. آمار آسیبپذیریها به تفکیک نوع، به شرح زیر است: 93 مورد افزایش سطح دسترسی (Privilege Escalation) 13 مورد دور زدن مکانیزم های امنیتی 20 مورد […]

حملات Backdoor، انواع آن و راههای پیشگیری

Backdoor به معنای دسترسی به سیستم یا رمزنگاری داده است که مکانیزمهای امنیتی سیستم را دور می زند. ممکن است سازمانی راهکارهای امنیتی مختلفی هم داشته باشد اما مکانیزمهایی وجود دارد که مهاجمان با استفاده از آنها این راهکارهای امنیتی را دور زده و در صورتی که موفق به این کار شود می تواند به […]

هشدار افتا درباره آیپیهای مخرب

مرکز افتا بهتازگی فهرستی از شاخصهای آلودگی شامل آیپی و دامنههای مخرب را برای مسدودسازی در لبه شبکه سازمانی منتشر کرده است. این اقدام با هدف افزایش امنیت سایبری سازمانها و مقابله با تهدیدات احتمالی انجام میشود. توجه داشته باشید که برخی از آیپیها، هاستهای اشتراکی هستند که علاوه بر فعالیت مخرب، میزبان سرویسهای مجاز […]

چگونه بفهمیم یک تماس صوتی هوش مصنوعی و جعلی است یا واقعی؟

آیا باید آنچه میشنوید باور داشته باشیم؟ پاسخ به طور قطع منفی است. در اینجا به خطراتی که یک کسب و کار و سازمان را تهدید میکند و نحوهی شکست دادن دیپفیکرها میپردازیم. زمانی بود که میتوانستیم هر چیزی را که میبینیم و میشنویم باور کنیم. متأسفانه، آن روزها احتمالاً مدتهاست که گذشته است. هوش […]

هشدار: آسیبپذیریهای RoundCube که اخیراً وصله شدهاند، اکنون در حملات مورد سوءاستفاده قرار میگیرند

دو آسیبپذیری وبمیل Roundcube به عنوان آسیبپذیریهای فعال مورد سوءاستفاده در حملات شناسایی شده اند. وبمیل Roundcube یک سرویس ایمیل مبتنی بر وب است که از سال ۲۰۰۸ رابط ایمیل پیشفرض برای کنترل پنل میزبانی وب cPanel که به طور گسترده استفاده میشود، بوده است.اولین آسیبپذیری که به عنوان آسیبپذیری فعال مورد سوءاستفاده توسط عوامل […]

چگونه گروههای باجافزاری فشار بر قربانیان را افزایش میدهند؟

در حوزه جرایم سایبری، مسلماً تغییر تنها عامل ثابت است. در حالی که اخاذی سایبری به عنوان یک دسته گستردهتر از جرایم، قدرت ماندگاری خود را ثابت کرده است، باجافزار – که مخربترین نوع آن است – تنها با رمزگذاری زنده نمیماند یا نمیمیرد. شیوه کار «گذشته» عمدتاً شامل قفل کردن فایلها یا سیستمها و […]

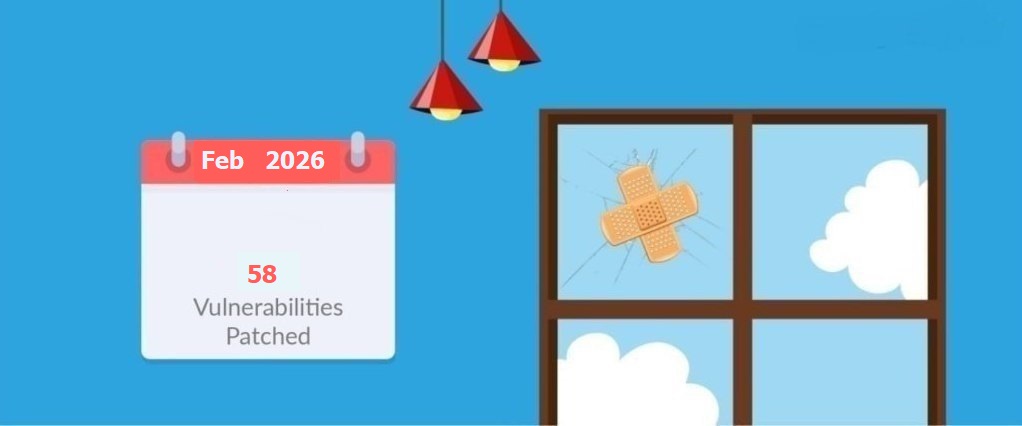

انتشار آپدیت امنیتی ماه فوریه 2026 مایکروسافت با رفع 6 آسیب پذیری Zero-day

مایکروسافت وصله های آپدیت امنیتی ماه فوریه 2026 را برای 58 آسیب پذیری شامل 6 آسیب پذیری Zero-day که به صورت فعال مورد بهره برداری قرار گرفته اند که سه مورد از آنها به صورت عمومی افشا شده اند، منتشر کرد.تعداد آسیب پذیری ها در هر دسته به شکل زیر است: 25 Elevation of Privilege […]

عادتهای قدیمی به سختی از بین میروند: رایجترین رمزهای عبور سال ۲۰۲۵ به اندازه همیشه قابل پیشبینی بودند

بار دیگر، دادهها حقیقتی ناخوشایند را نشان میدهند: عادت انتخاب رمزهای عبور به شدت قابل هک، همچنان پابرجاست.طبق دو گزارش از NordPass و Comparitech رمزعبور ((۱۲۳۴۵۶)) همچنان به عنوان رایجترین رمز عبور در بین مردم سراسر جهان، شناخته شده است. ۲۵ درصد از ۱۰۰۰ رمز عبور پرکاربرد، چیزی جز این اعداد نیستند.علاوه بر این، «۱۲۳۴۵۶» […]