رکورد حملات باج افزاری درسال 2024 شکسته شد!

بر اساس گزارش جدید شرکت مشاوره امنیت سایبری، NCC Group، با ثبت 5263 حمله، سال 2024 بیشترین حجم حملات باج افزار مشاهده شده از سال 2021 را شاهد بودیم و رکورد حملات باج افزاری در سال 2024 شکسته شد.در یک سال پرتلاطم برای چشمانداز سایبری، با حملات پرتأثیر و کمپینهای جاسوسی پیچیده، حجم حملات رو […]

آسیب پذیری جدید OpenSSH سرورهای SSH را در معرض حملات MiTMو DoS قرار میدهد.

OpenSSH آپدیت امنیتی جدیدی برای رفع 2 آسیب پذیری در خصوص حملات MiTM و DoS، منتشر کرده است یکی از این دو آسیب پذیری حدود ده سال پیش معرفی شده بود.OpenSSH (Open Secure Shell) یک پیاده سازی رایگان و منبع باز پروتکل SSH (Secure Shell) است که ارتباطات رمزگذاری شده را برای دسترسی از راه […]

پچ یا نابودی: چطور سازمانها می توانند بر مدیریت آسیب پذیری ها مسلط شوند؟

منتظر یک نقض داده ای پر هزینه نباشید که با یک خاطره بد به اهمیت مدیریت آسیب پذیری ها پی ببرید.بهره برداری از آسیب پذیری مدت هاست که یک تاکتیک محبوب برای مهاجمان سایبری بوده است. اما امروزه این اقدام به طور فزاینده ای در حال تبدیل شدن به واقعیتی است که باید هر کارشناس […]

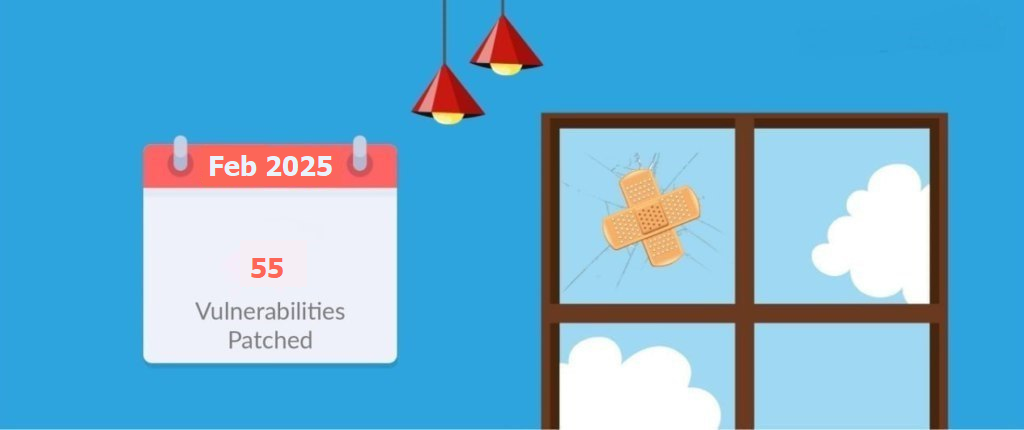

انتشار به روز رسانی های امنیتی مایکروسافت February 2025 و رفع 4 آسیب پذیری zero-day

به روز رسانی های امنیتی مایکروسافت February 2025 شامل رفع 55 آسیب پذیری و 4 آسیب پذیری zero-day است، منتشر شد. همچنین در این به روز رسانی 3 آسیب پذیری حیاتی اجرای کد از راه دور نیز رفع شده است. تعداد آسیب پذیری ها در هر درسته بندی به شکل زیر است: 19 Elevation of […]

12 هزار فایروال KerioControl در برابر اکسپلویت RCE، آسیب پذیر هستند.

یک آسیب پذیری حیاتی با شماره CVE-2024-52875 در فایروالهای GFI KerioControl شناسایی شده که روی نسخه های 9.2.5 تا 9.4.5 اثر می گذارد. این آسیب پذیری که می تواند برای اجرای کد از راه دور مورد بهره برداری قرار بگیرد در حال حاضر توجه زیادی از سمت مهاجمان سایبری گرفته و هزاران سیستم وصله نشده […]

چقدر زمان لازم است تا یک هکر الگوریتم های هش جدید را کرک کند؟

در این مطلب به چگونگی تلاش مهاجمان سایبری برای شکستن رمزهای عبور و زمان لازم برای هک الگوریتم های هش جدید میپردازیم. از آنجایی که پسوردها هنوز خط اول دفاعی اکانتهای کاربری در برابر دسترسی غیرمجاز هستند، روشهای ایجاد پسوردهای قوی و حفاظت از آنها نیز مرتبا در حال تغییر هستند. برای مثال در پیشنهادات […]

روترهای end-of-life شرکت Zyxel آپدیتی برای آسیب پذیری های جدید دریافت نخواهند کرد.

شرکت Zyxel یک دستورالعمل امنیتی در خصوص آسیب پذیری های مورد بهره برداری قرار گرفته در تجهیزات سری CPE منتشر کرده است و هشدار میدهد که برنامه ای برای وصله آسیب پذیری ها در مدلهای قدیمی نداشته و از کاربران خواسته است از مدلهای دارای پشتیبانی استفاده نمایند. به گزارش محققان امنیتی دو اسیب پذیری […]

آسیب پذیری در Microsoft SharePoint Connector امکان سرقت مجوزها را فراهم می کند.

محققان امنیت سایبری جزئیات آسیبپذیری وصلهشده ای را فاش کردهاند که بر Microsoft SharePoint Connector در Power Platform تأثیر میگذارد و در صورت سوءاستفاده موفقیتآمیز، میتواند به عوامل تهدید اجازه دهد اعتبار کاربر را به دست آورده و حملات بعدی را انجام دهند.به گفته این محققین این کار میتواند به شکل اقدامات پس از بهرهبرداری […]

بهره برداری از آسیب پذیری Zero-day در محصولات Fortinet و دستیابی به مجوزهای Super-Admin

متخصصان فایروال یک وصله امنیتی برای آسیب پذیری ای منتشر کرده اند که منجر به وقوع مجموعه ای از حملات در اوایل این ماه شدند و محصولات FortiOS و FortiProxy آنلاین را تحت تاثیر قرار داده اند. Fortinet یک آسیب پذیری بای پس احراز هویت Zero-day که روی محصولات FortiOS و FortiProxy اثر دارد را […]

گروههای باج افزاری از تونل های SSH برای سرقت دسترسی های VMware ESXi استفاده می کنند.

عوامل باج افزاری هایپرویزورهای ESXi از تونل های SSH به منظور دسترسی به سیستم و در عین حال ناشناس ماندن، استفاده می کنند. تجهیزات VMware ESXi نقش مهمی در محیطهای مجازی دارند و می توانند با استفاده از آن روی یک سرور فیزیکی چندین ماشین مجازی اجرا شود. بسیاری از آنها معمولا تحت نظارت نیستند […]