مهاجمین سایبری از مجوزهای سرقتی یا اکسپلویت آسیب پذیری های نرم افزارهای مختلف برای گرفتن دسترسی و انجام حملات باج افزاری استفاده می کنند.

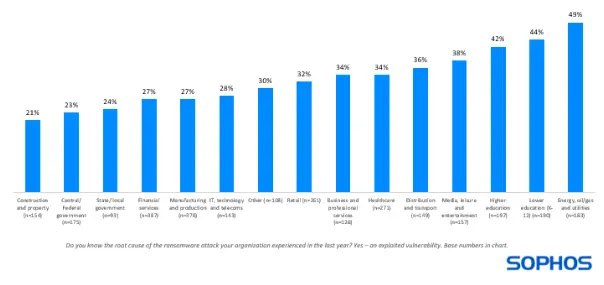

اخیرا در یک مطالعه از متخصصین IT در سازمانهای کوچک تا متوسطی که توسط باج افزارها آلوده شده اند، نظرسنجی شده است.

یافته ها نشان میدهد که بهره برداری از آسیب پذیری ها منجر به حملات بیشتر با هزینه های بالاتر شده در حالیکه ممکن است سرقت اعتبارنامه و مجوزها آلودگیها و آسیب های نسبتا کمتری ایجاد کند. همچنین مشخص شده است که راه نفوذ به اغلب صنایع و سازمانها از طریق یکی از این دو روش مذکور است.

حملات باج افزاری که از فرصت بهره برداری از آسیب پذیری های وصله نشده استفاده می کنند بیش از حملات با استفاده از اطلاعات کاربری و مجوزهای سرقتی آسیب زننده هستند.

سازمانهای آسیب دیده توسط این حملات سطح بالاتری از آسیب به فایل های بکاپ، رمز شدن اطلاعات و داده ها و پرداخت باج را تجربه کرده اند که در نهایت هزینه و زمان بازیابی به طور قابل توجهی افزایش می یابد.

از آنجایی که علت این مسئله هنوز کاملا مشخص نیست اما می توان حدس زد که مهاجمانی که از آسیب پذیری ها بهره برداری میکنند احتمالا حرفه ای تر بوده، پس اهمیت به روز رسانی و وصله به موقع نرم افزارها و آسیب پذیریها در پیشگیری از چنین حوادثی مشخص می شود.

حملات باج افزاری از طریق آسیب پذیری های وصله نشده

نزدیک به یک سوم حملات باج افزاری از طریق اکسپلویت آسیب پذیری ها رخ میدهد که درصد آن در صنایع مختلف می تواند متفاوت باشد برای مثال نزدیک به 49% حملات در صنایعی مثل انرژی، نفت و گاز از این طریق بوده که یکی از دلایل آن می تواند استفاده از نرم افزارهای قدیمی تر و آسیب پذیرتر با امکان آپدیت محدود باشد.

حتی زمانی که وصله ها وجود دارند، نیمی از حملات اخیر از طریق آسیب پذیری های شناخته شده مثل ProxyShell و Log4Shell اتفاق افتاده اند که در آن خطر حملات نیز با توجه به اندازه سازمان افزایش مییابد زیرا مدیریت و اصلاح مؤثر محیطهای فناوری اطلاعات با سطح حمله بزرگتر، سختتر میشود.

این حملات هر سه بخش فایل های بکاپ، رمز شدن اطلاعات و درخواست پرداخت باج را با شدت بیشتری دربرمیگیرد.

در هر دو روش اکسپلویت آسیب پذیری و سرقت مجوزها، مهاجمان فایل های بکاپ را هدف قرار میدهد اما زمانی که از آسیب پذیری ای سوءاستفاده می شود احتمال موفقیت تا 75% بیشتر است که می تواند به علت تجربه مهاجم یا راهکارهای حفاظت از بکاپ ناکارآمد باشد. (10 نکته مهم و کاربری برای داشتن یک استراتژی بکاپ موثر در سازمان)

برای رمز شدن داده ها نیز احتمال موفقیت از طریق آسیب پذیری ها تا 67% بیشتر از روش های دیگر است که می تواند علاوه بر تبحر مهاجم به دلیل ضعف کلی در سیستم دفاعی سازمان باشد و نسبت سازمان هایی که داده های آن ها رمز شده است و تمایل به پرداخت باج دارد، با سازمان هایی که بکاپ آنها آسیب میبیند 67 درصد به 43 درصد است.

در این بررسی ها مشخص شد که حملاتی که از آسیب پذیری های وصله نشده استفاده می کنند هزینه و تخریب بیشتری دارند.

همچنین زمان بازیابی به طور قابل توجه بیشتر بوده ( بالای یک ماه برای 45درصد از قربانی ها) و هزینه آن نیز 4 برابر بیشتر از سایر حملات بوده است، احتمالا به این علت که وصله شدن آسیب پذیری ها و بازیابی سیستم های آسیب دیده پیچیده تر از ریست کردن مجوزهای در معرض خطر است.

راهکار چیست؟

مسلما حتی در سازمانها و شرکتهای کوچک بررسی تک تک سیستم ها و آپدیت های موردنیاز کاری وقت گیر و سخت خواهد بود مخصوصا که بسیاری از کاربران به دلیل ناهماهنگی و بهم ریختگی های احتمالی بعد از به روز رسانی اغلب توجهی به آپدیت سیستم و نرم افرازهای خود نداشته و آن را به تعویق می اندازند.

راهکارهای ارائه شده توسط شرکت پانا نظیر Padvish EDR ، ESET PROTECT Elite، Kaspersky EDR Expert، از قابلیت هایی نظیر شناسایی آسیب پذیری ها و بلاک کردن اکسپلویت ها، ارائه فهرستی از آسیب پذیری ها و امکان به روز رسانی آنها بهره مند هستند. اطلاع از آسیب پذیری های هر سیستم و نرم افزار به مدیران و تیم IT امکان اولویت بندی به روز رسانی ها و رسیدگی بهتر به آنها را میدهد. همچنین زمانی که به هر دلیلی امکان به روز رسانی وجود نداشته باشد قابلیت Exploit Blocker در محصولات اندپوینت می تواند تا زمان وصله شدن یک آسیب پذیری از نفوذ مهاجمین از طریق آن به سیستم و شبکه سازمان جلوگیری نماید.

منبع: https://gbhackers.com