دو آسیبپذیری وبمیل Roundcube به عنوان آسیبپذیریهای فعال مورد سوءاستفاده در حملات شناسایی شده اند.

وبمیل Roundcube یک سرویس ایمیل مبتنی بر وب است که از سال ۲۰۰۸ رابط ایمیل پیشفرض برای کنترل پنل میزبانی وب cPanel که به طور گسترده استفاده میشود، بوده است.

اولین آسیبپذیری که به عنوان آسیبپذیری فعال مورد سوءاستفاده توسط عوامل تهدید برچسبگذاری شده است، یک نقص اجرای کد از راه دور حیاتی با شناسه CVE-2025-49113 است که برای اولین بار چند روز پس از وصله شدن در ژوئن ۲۰۲۵، زمانی که Shadowserver، ناظر امنیت اینترنت، هشدار داد که بیش از ۸۴۰۰۰ نصب وبمیل آسیبپذیر Roundcube در برابر حملات آسیبپذیر هستند، به عنوان آسیبپذیری مورد سوءاستفاده قرار گرفت.

Roundcube دو ماه پیش، در دسامبر ۲۰۲۵، دومین مورد (CVE-2025-68461) را وصله کرد و هشدار داد که مهاجمان از راه دور و غیرمجاز میتوانند از طریق حملات XSS با پیچیدگی کم که از تگ animate در اسناد SVG سوءاستفاده میکنند، از آن سوءاستفاده کنند.

تیم امنیتی Roundcube هنگام انتشار نسخههای 1.6.12 و 1.5.12 که این نقص امنیتی را برطرف میکنند، هشدار داد: ” اکیداً توصیه میکنیم که تمام نصبهای فعال Roundcube 1.6.x و 1.5.x را با این نسخههای جدید بهروزرسانی کنید.”

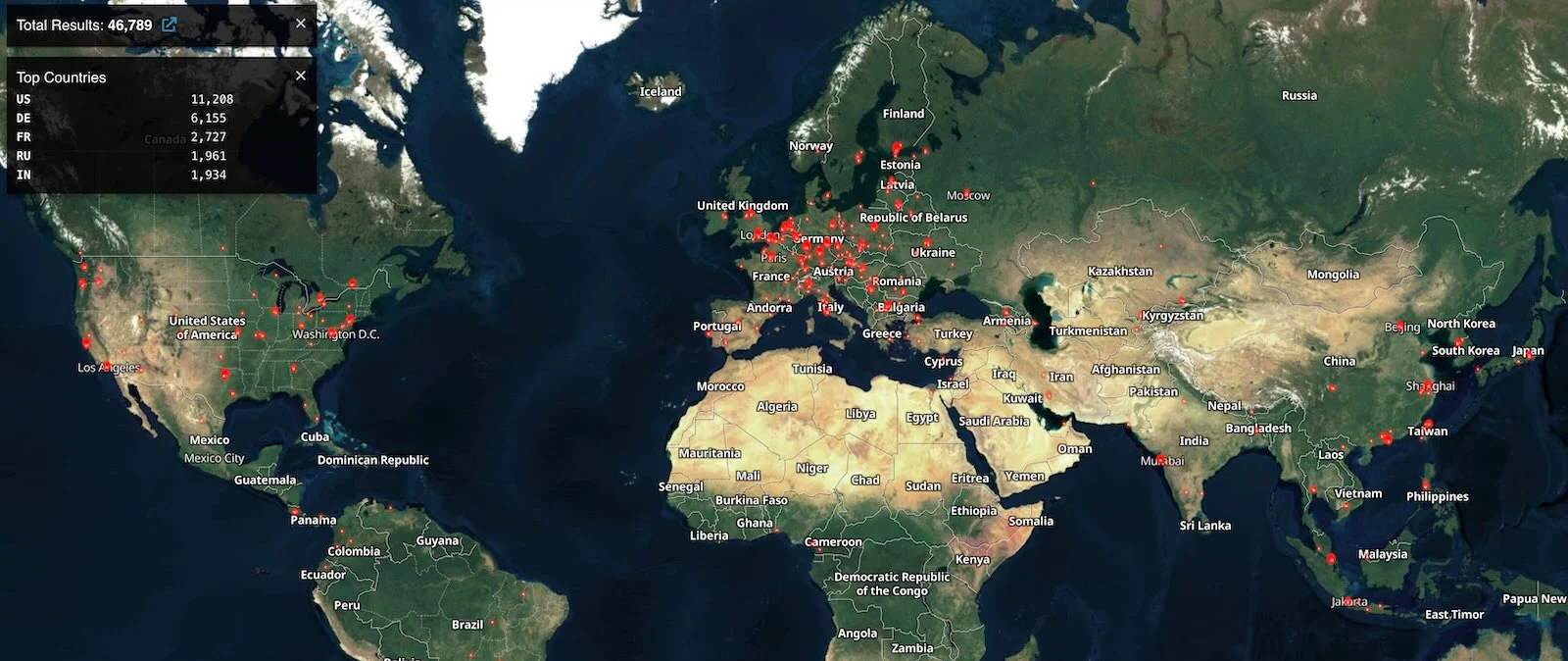

Shodan در حال حاضر بیش از ۴۶۰۰۰ نمونه Roundcube موجود در اینترنت را ردیابی میکند. با این حال، هیچ اطلاعاتی در مورد اینکه چه تعداد از آنها در برابر حملات CVE-2025-49113 یا CVE-2025-68461 آسیبپذیر هستند، وجود ندارد.

آسیبپذیریهای Roundcube هدف محبوبی برای جرایم سایبری و گروههای تهدید تحت حمایت دولتها بودهاند، که جدیدترین آنها یک آسیبپذیری XSS ذخیره شده (CVE-2023-5631) است که توسط گروه هکری Winter Vivern (TA473) در حملات zero-day با هدف قرار دادن نهادهای دولتی اروپا و توسط گروه جاسوسی سایبری APT28 برای نفوذ به سیستمهای ایمیل دولت اوکراین مورد سوءاستفاده قرار گرفته است.

منبع: